Podstawy informatyki śledczej

4. Pozyskiwanie i analiza informacji ulotnych

Informacje ulotne to informacje, które są tracone w momencie wyłączenia systemu lub utraty zasilania. Informacje lotne zazwyczaj znajdują się w pamięci fizycznej lub w pamięci RAM i składają się z informacji o procesach, połączeniach sieciowych, otwartych plikach, schowku itp. Informacje te opisują stan systemu w danym momencie.

Podczas wykonywania analizy live-data forensics, jedną z pierwszych rzeczy, które badacze powinni zebrać jest zawartość pamięci RAM. Zbierając tę informację jako pierwszą, minimalizuje się wpływ zbieranych przez nich danych na zawartość pamięci RAM, jednakże przechwytywanie to może powodować niestabilność systemu lub nawet prowadzić do powstania Blue Screen of Death (BSoD), co skłoniło kilku autorów do wskazania, że procedury te powinny być wykonywane po zebraniu innych ulotnych informacji, będąc traktowane priorytetowo w zależności od sytuacji.

Niektóre ze szczególnych rodzajów ulotnych informacji, które powinny być zbierane:

· Pamięć RAM

· Data i godzina systemowa

· Informacje o sieci

· Zalogowani użytkownicy

· Pliki otwarte

· Połączenia sieciowe

· Informacje o uruchomionych procesach

· Mapowanie między procesami i portami

· Status sieci

· Zawartość schowka

· Informacje o usługach i kierowcach

· Historia wykonanych poleceń

· Napędy mapowane

· Akcje

· Hasła i klucze kryptograficzne

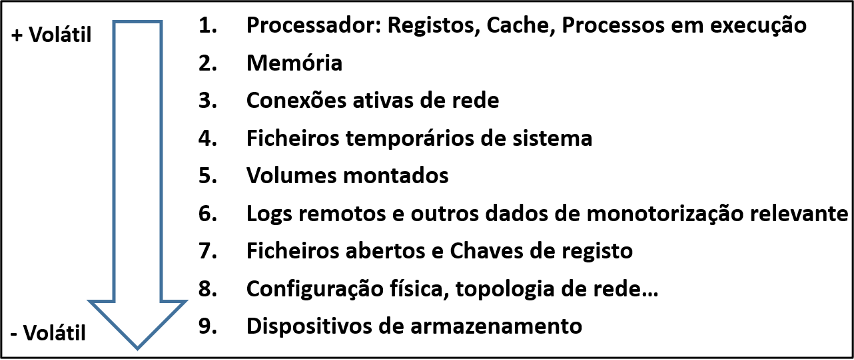

Spośród nich należy dla każdego konkretnego przypadku określić, która informacja jest bardziej zmienna i będzie ważniejsza do uzyskania w pierwszej kolejności. Tutaj możliwa kolejność informacji w kolejności zmienności (Rysunek 31).

Rysunek 31 - Możliwa sekwencja informacji w kolejności zmienności