Segurança em Redes de Comunicação

2. SISTEMAS DE DETECÇÃO DE INTRUSÃO (IDSs)

2.3. Sistemas de Detecção de Intrusão Arquitecturas de Implementação

Tendo em consideração os diferentes tipos de IDSs existentes, também a sua implementação pode variar de sistema para sistema e de rede para rede. Sabe-se que um IDS baseado na Assinatura centra-se na assinatura de ataques e vulnerabilidades bem conhecidas, tirando partido de uma grande base de dados para compilar as suas regras e detectar uma intrusão. Contudo, tal implementação pode não ser adequada para a rede que estamos a administrar. Aqui, o primeiro passo é compreender as necessidades de protecção da rede e dos sistemas, identificando as suas principais prioridades e alvos.

Por outro lado, o IDS Anomaly-Based IDS tira partido do estado normal de funcionamento da rede e dos sistemas, para identificar correctamente os comportamentos anormais e concluir se estes são de facto causados por uma intrusão ou se ainda é um comportamento normal da rede. Mais uma vez, é necessário um plano prévio, em que o sistema e a rede devem ser documentados e configurados no sistema IDS, para que este possa reconhecer os padrões de comportamento.

É também comum, hoje em dia, encontrar IDSs que trabalham com a aprendizagem de máquinas. Aqui, mais uma vez é necessário recolher informação sobre o funcionamento normal da rede e dos seus sistemas, para que seja possível ensinar a máquina sobre os estados de funcionamento correcto e normal, antes da sua utilização final.

Tal como a implementação de uma firewall, também a implementação de um IDS pode variar e pode ser incluída na fronteira ou dentro da rede.

A implementação mais comum de um IDS é colocá-lo na fronteira entre as redes privadas e públicas. Sendo este um dos principais pontos críticos da rede, a sua monitorização e análise é crucial para manter um bom nível de segurança e impedir o acesso não autorizado à rede e sistemas internos (Figura 13). Colocando o IDS neste local, todo o tráfego de entrada e saída é monitorizado e controlado, contudo, isto também exige um maior poder de processamento e capacidade para lidar com um grande volume de tráfego. Uma vez que controla o acesso à rede pública, um baixo desempenho do IDS resultará também num baixo desempenho das comunicações com as redes externas, normalmente a Internet.

Figura 13 - Instalação de um IDS entre a rede interna e externa

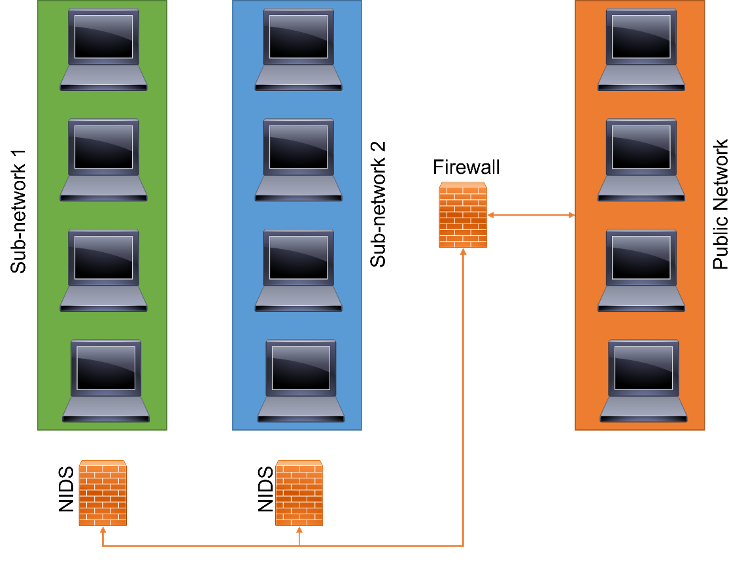

Também é possível encontrar diferentes sistemas IDS implementados no interior de segmentos de rede ou LANs, monitorizando, e analisando o tráfego entre eles. Esta implementação é normalmente encontrada quando existem ligações entre redes corporativas e redes de sistemas críticos, onde cada segmento pode ter o seu servidor IDS dedicado e específico (Figura 14).

Figura 14 - Instalação de um IDS na placa de segmentos LAN

Quando se aproxima do IDS baseado no anfitrião, concentra-se na protecção de um único anfitrião. Este tipo de arquitectura de implementação é adequado para a protecção de servidores ou computadores específicos que são um alvo fácil de ataques. Sendo baseado no anfitrião, a instalação do agente IDS é feita no próprio servidor ou computador, onde existe a necessidade de possuir um bom poder de processamento e memória. Esta arquitectura não é adequada para todos os dispositivos, uma vez que nem todos são capazes de lidar com a análise de uma grande quantidade de tráfego de rede e deve ser implementada apenas para servidores singulares e computadores críticos. Além disso, a utilização de uma arquitectura baseada em host exige a existência de um servidor IDS dedicado para comunicar com cada um dos agentes IDS existentes. Dependendo do número de hosts monitorizados, também os dados de tráfego da rede irão aumentar e podem inundar a rede com comunicações IDS, reduzindo o seu desempenho.

A implementação de um IDS baseado em rede traz uma análise e monitorização mais eficientes, quando a rede inclui um maior número de anfitriões e quando nos concentramos em infra-estruturas críticas com dispositivos de menor poder de processamento. Com base na própria análise de tráfego de rede, uma arquitectura baseada em rede não necessita da utilização de agentes IDS implementados nos hosts, e, consequentemente, também não há tráfego de comunicação IDS gerado na rede. Este tipo de arquitectura utiliza um ou mais servidores dedicados, instalados dentro da rede, para recolher e analisar os dados de tráfego da rede, identificando o seu comportamento anormal ou padrões anormais no tráfego para detectar uma intrusão de agentes não autorizados.

Pensa-se que existem três grandes arquitecturas de implementação do IDS, a maioria dos estudiosos e investigadores nesta área afirmam que a melhor solução do IDS assenta na combinação das três arquitecturas anteriores. A utilização de diferentes tipos e arquitecturas de implementação traz uma maior taxa de detecção de intrusão e, consequentemente, um nível de segurança mais elevado.

Além disso, a combinação de um HIDS e um NIDS, torna possível monitorizar toda a rede, ao mesmo tempo que dá especial atenção aos servidores ou computadores críticos que armazenam ou fornecem dados e serviços importantes para os utilizadores da rede.