Segurança em Redes de Comunicação

2. SISTEMAS DE DETECÇÃO DE INTRUSÃO (IDSs)

2.2. Tipos e Características de Sistemas de Detecção de Intrusão

Historicamente falando, existem diferentes tipos de sistemas de detecção de intrusão, classificados de acordo com a sua natureza e forma de funcionamento. Segundo diferentes estudiosos, eles podem ser classificados em duas categorias principais: Baseados em assinaturas e baseados em anomalias:

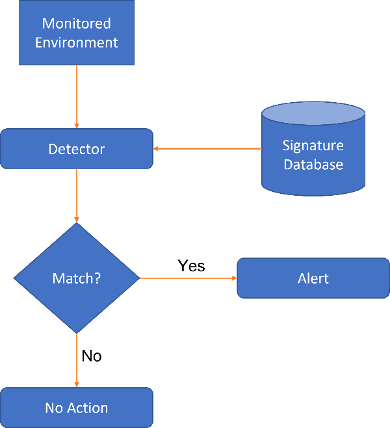

· As abordagens baseadas em assinaturas são concebidas com base em padrões de ataque conhecidos e são utilizadas como conjuntos de regras, tais como as utilizadas pelo Snort IDS. O tráfego de entrada é então comparado com estas regras, a fim de identificar tráfego anormal entre o normal (Figura 9).

Figura 9 - Esquema IDS baseado na assinatura

· Ao contrário da categoria anterior, os métodos baseados na anomalia baseiam-se na ideia de perfis de comportamento normal, assinalando perfis divergentes durante a detecção de intrusão. Este tipo de abordagem devolve frequentemente uma elevada taxa de falsos alarmes, quando se detectam novos ataques (Figura 10).

Figura 10 - Esquema IDS baseado em anomalias

É também comum encontrar sistemas IDS categorizados como Host-Based (HIDS) (Figura 11) e Network-Based (NIDS) (Figura 12). Quando comparado, um sistema IDS com base em anfitrião assume a responsabilidade de monitorizar o comportamento de um único anfitrião, enquanto que um sistema IDS com base em rede recolhe provas através de dados de tráfego de rede. Alguns programadores consideram a combinação destas duas categorias de IDS como a melhor forma de proteger as redes informáticas contra ciberataques, no entanto, são ainda demasiado imaturas para serem amplamente implantadas. Além disso, é possível identificar um ponto fraco no HIDS que deve ser melhorado, quando este pode não detectar correctamente uma intrusão no caso de o hospedeiro estar comprometido.

Figura 11 - Esquema IDS baseado no anfitrião

Nos sistemas IDS convencionais, o paradigma de negar o acesso a pacotes maliciosos, deixando-os cair ou a sua raiz, é inteiramente aceite.

Como em qualquer outro mecanismo de segurança informática, também nos sistemas de detecção de intrusão existem algumas vantagens e desvantagens que precisam de ser tidas em consideração, antes da sua instalação e configuração. É importante salientar que o IDS tradicional pode não ser adequado para todos os sistemas e redes informáticas. Um bom exemplo disto é no que diz respeito a infra-estruturas críticas, tais como um sistema de distribuição de água. Trabalhando 24 horas por dia, e fornecendo água potável a grandes cidades e países, um IDS deve ser cuidadosamente escolhido e implementado, pois pode causar perturbações nas comunicações e, consequentemente, colocar em perigo vidas humanas. Aqui, é importante salientar as fraquezas e as características singulares existentes em tais sistemas críticos que devem ser tidas em consideração. O exemplo dos principais componentes SCADA, tais como PLCs e UTRs, têm normalmente baixas capacidades computacionais e de memória, o que os torna inadequados para atribuir um HIDS que deve ser instalado no próprio hospedeiro para que possa ser analisado. Por outro lado, os sensores NIDS podem ser instalados numa máquina separada ligada à rede a ser monitorizada. Tal abordagem pode ser facilmente integrada com o sistema SCADA, onde é necessário compreender e analisar protocolos de comunicação. No entanto, nas suas implementações actuais, os protocolos de comunicação SCADA, que foram inicialmente concebidos para funcionar em comunicações em série, são incorporados nas cargas úteis dos pacotes TCP.

Figura 12 - Esquema IDS baseado em rede

Numa visão mais profunda, as abordagens baseadas na assinatura são concebidas com base em padrões de ataque conhecidos que são utilizados como conjuntos de regras. O tráfego de entrada é então comparado com estas regras, a fim de identificar o tráfego anormal entre os normais. Ao contrário da categoria anterior, Anomaly-Based retorna frequentemente uma elevada taxa de falsos alarmes, quando o comportamento do sistema não está devidamente configurado no sistema IDS. No caso específico de um sistema crítico, devido à sua natureza sensível, o comportamento e configuração normal do sistema é sempre profundamente documentado e mantido actualizado.

Para além das classificações anteriores, é também comum encontrar sistemas IDS categorizados como Host-Based (HIDS) e Network-Based (NIDS). Quando comparado, um sistema IDS baseado em anfitrião assume a responsabilidade de monitorizar o comportamento de um único anfitrião, enquanto um sistema IDS baseado em rede recolhe provas através da análise de dados de tráfego de rede. Muitos estudiosos consideram a combinação destas duas categorias de IDS como a melhor forma de proteger os sistemas de distribuição de água contra ciberataques, no entanto, ainda são demasiado imaturos para serem amplamente implantados.

Também nestas classificações, é possível, também, identificar um ponto fraco no HIDS que deve ser melhorado, quando pode não detectar correctamente uma intrusão no caso do hospedeiro estar comprometido. Além disso, um HIDS deve ser instalado no próprio hospedeiro, ou utilizar um agente, o que por si só não é totalmente prático num ambiente de rede crítico, uma vez que muitos dos seus dispositivos têm uma baixa potência computacional e energética. Além disso, as HIDS também aumentam a quantidade de tráfego dentro da rede, carregando-a com pacotes de informação IDS, o que, mais uma vez, pode causar mais problemas ao sistema do que ajuda-lo.

Nos sistemas IDS convencionais, o paradigma de negar o acesso a pacotes maliciosos, deixando-os cair ou à sua raiz, é inteiramente aceite. No entanto, devido à sua natureza crítica, tal paradigma não é aceitável nas redes dos sistemas de distribuição de água. Sistemas críticos requerem comunicações regulares e constantes entre dispositivos e controladores, onde uma raiz ou pacote indisponível pode comprometer todo o sistema, resultando em consequências catastróficas.