Segurança em Redes de Comunicação

1. FIREWALLS

1.1. Introdução aos Firewalls

Amplamente utilizado actualmente, o termo firewall é citado por todos os tipos de utilizadores de tecnologias de informação, referindo-se não só a computadores mas também a dispositivos móveis, e pelo seu significado literal, muro de fogo, é bem conhecido como um dos principais mecanismos de segurança implementados a nível mundial.

Embora esteja directamente relacionada com as tecnologias da informação, a palavra firewall não nasceu com a Internet. Já era utilizada em casas, carros, entre outros. Um dos principais exemplos está relacionado com as portas que impedem que o fogo se propague em torno dos edifícios, enquanto os bombeiros tentam controlá-lo. As primeiras firewalls foram desenvolvidas no final de 1980, logo após a descoberta do primeiro vírus informático, chamado "Morris Worm", que infectou muitas grandes organizações, tais como a NASA, Berkeley e as Universidades de Stanford, mostrando que a Internet já não era uma comunidade fechada e apenas utilizada por pessoas de confiança.

No seu início, as firewalls não eram mais do que simples routers, configurados para separar a rede privada em mais pequenas (Redes Locais ou LANs), evitando que os erros de rede se espalhassem pela LAN, e, consequentemente, melhorando o seu desempenho global. Este tipo de firewall foi utilizado principalmente durante os anos 90 e baseavam-se em regras de filtragem, onde o foco era dado ao endereço IP, permitindo a todos os dispositivos dentro da rede privada acederem à Internet ou à rede pública (tráfego de saída) e bloqueando a entrada de endereços IP públicos na LAN privada. Estas firewalls não eram assim tão eficientes e eram muito limitadas, uma vez que não proporcionavam uma forma adequada de construir regras fortes de segurança e acesso, tornando impossível restringir o acesso de uma parte específica de uma aplicação ou software.

A segunda geração de firewalls veio para proporcionar a possibilidade de examinar também a camada de transporte (camada quatro da OSI), em vez de se limitar ao endereço IP (camada três da OSI). Tendo o conhecimento sobre sessões activas, as firewalls puderam então tirar partido dessa informação para melhorar a largura de banda da rede e a velocidade e eficiência do processamento de pacotes. Com isto, a filtragem foi realizada não só pelo endereço IP, mas também pelos atributos de comunicação.

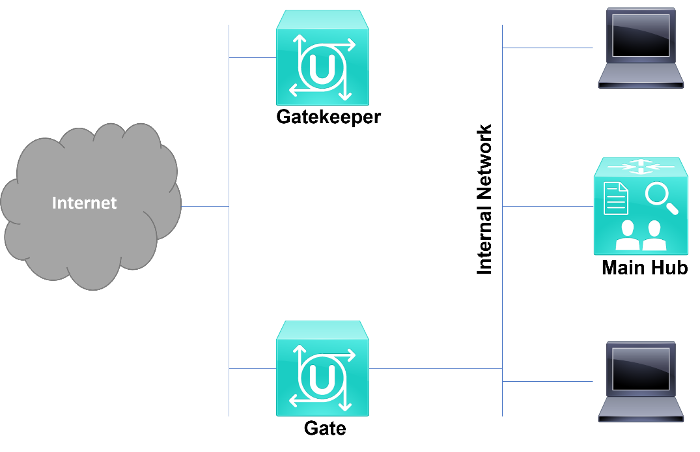

Na sua terceira e mais recente geração, conhecida também pela filtragem de aplicações, as firewalls aproveitam as duas tecnologias anteriores, associadas a um servidor proxy, trabalhando como agente intermediário, para avaliar os requisitos de cada comunicação que chega ou sai das nossas redes ligadas. Este proxy pode ser visto como um homem de porta, onde só é permitido passar as pessoas a quem são concedidas permissões para um destino específico (Figura 1).

Figura 1 - Terceira geração de Firewall

Uma firewall pode ser vista como um ou mais dispositivos, incluindo software e hardware, estrategicamente colocados na fronteira de duas redes diferentes, geralmente chamadas redes privadas e públicas (Figura 2).

Com base na sua implementação, entre essas duas redes, é capaz de inspeccionar e analisar todos os pacotes de rede que lhe chegam, através das suas diferentes interfaces, e actua como se fosse o controlador de fronteira no aeroporto, verificando todos os passaportes e permissões de visto a partir desse pacote específico, permitindo-lhe acompanhar ou verificar o seu acesso. Utilizando este princípio principal, esta tecnologia evita a entrada de comunicações indesejáveis do público para as redes privadas, ou vice-versa, e consequentemente protege a informação e os recursos dentro dos nossos sistemas privados.

Além disso, este tipo de filtragem é também capaz de evitar que dispositivos internos acedam a domínios e informações que não se coadunam com as políticas de segurança de rede. Centrando-se em redes simples, como a doméstica, a firewall é normalmente implementada no software de router. No caso de redes maiores, incluindo as corporativas, é altamente recomendada a utilização de uma firewall de hardware robusta, dedicada à protecção da fronteira da rede, assegurando que apenas as comunicações e funções essenciais são permitidas, e garantindo a segurança da rede.

É também importante salientar que para prevenir ataques à rede, a firewall deve ser capaz de prevenir ataques contra si própria, tanto a nível interno como externo (redes privadas e públicas).

Figura 2 - Solução de segurança, colocada entre as redes privadas e públicas

Como foi dito anteriormente, uma firewall pode basear-se tanto em soluções de hardware como de software, onde a mais comum é a segunda opção, não só pelo seu custo e implementação, mas também porque está presente em quase todos os sistemas de rede e computadores pessoais. Trabalhando sob um conjunto de regras ou instruções, a firewall analisa o tráfego da rede para identificar as acções de transmissão ou recepção de dados permitidas. Além disso, pelo seu nome literal, deixa claro que o sistema é basicamente um bloqueador de tráfego indesejável, permitindo apenas o tráfego específico da rede que segue as regras de acesso configuradas (Figura 3).

Figura 3 - Representação básica de uma implementação de firewall

Em suma, e o conceito mais importante é que uma firewall é um sistema de segurança capaz de proteger uma rede privada de ataques externos, sendo também capaz de controlar as comunicações, com base em regras que são construídas para as políticas de segurança da organização. Está presente não só em redes de alto nível, tais como as corporativas, mas também como um software em routers de ligação à Internet domésticos, computadores de secretária, portáteis e mesmo dispositivos móveis.