Leis e regulamentos que regem a Ciber-segurança

6. Protecção de dados pessoais no ciberespaço

6.2. GDPR

O Regulamento Geral de Protecção de Dados (UE) 2016/679 ou o GDPR[1] é um dos mais importantes documentos jurídicos internacionais directamente relacionado com a questão da ciber-segurança, embora não se destine principalmente ao domínio das TIC.

"GDPR ≠ IT + software.

O novo regulamento de protecção de dados tem 778 linhas. Apenas 26 destas dizem directamente respeito à segurança informática. Tem alguma ideia do que os outros contêm"?

Mons. Eva Škorničková[2]

É a GDPR e a implementação das obrigações decorrentes deste regulamento que podem ser demonstradas pelo facto de ser apropriado abordar de forma abrangente as questões de segurança e não isolar artificialmente as obrigações decorrentes de várias normas legais (neste caso a Lei de Segurança Cibernética e a GDPR).

O objectivo desta publicação não é realizar uma análise separada e abrangente das questões relativas ao GDPR. Apenas serão definidos aqui termos, direitos e obrigações parciais decorrentes da GDPR que ao mesmo tempo tenham uma sobreposição no domínio da ciber-segurança.

O Regulamento GDPR é um quadro jurídico geral para a protecção de dados pessoais válido e eficaz em toda a UE e, em certos casos, fora deste território. O principal objectivo da GDPR é assegurar uma protecção abrangente dos direitos das pessoas em causa contra o tratamento não autorizado dos seus dados e dados pessoais, encontrar um equilíbrio entre os interesses legítimos dos responsáveis pelo tratamento, dos processadores e das pessoas em causa, criar um sistema de aplicação uniforme da lei e um mecanismo de sanções único neste domínio, etc.

O âmbito da recolha e partilha de dados pessoais aumentou significativamente devido às tecnologias e serviços de informação e comunicação que lhes estão ligados. As tecnologias da informação e da comunicação permitem tanto às empresas privadas como às autoridades públicas utilizar dados pessoais numa medida sem precedentes no exercício das suas actividades. Por outro lado, é também possível observar a divulgação voluntária massiva de dados pessoais por pessoas singulares a cujos dados isto se aplica.

As tecnologias de informação e comunicação mudaram significativamente a economia e a vida social. Devem facilitar a livre circulação de dados pessoais dentro da União Europeia e a transferência de tais dados para países terceiros e organizações internacionais. Ao mesmo tempo, porém, estas tecnologias e os processos a elas associados devem assegurar um elevado nível de protecção de dados pessoais. [3]

Devido ao acima exposto, porém, surge um paradoxo interessante, que consiste nos seguintes pontos:

· pessoas singulares por si próprias publicam voluntariamente uma quantidade cada vez maior de dados sobre si próprias (fotos, vídeos, etc.), utilizando normalmente serviços da sociedade da informação baseados no EULA[4] ou SLA[5] entre um utilizador e um fornecedor de serviços para distribuir estes dados,

· os dados pessoais são na sua maioria publicados nas redes sociais, o que, pela natureza do seu funcionamento, pressupõe tal divulgação e consagra nos Termos de Serviço as regras com base nas quais tais dados são tratados,

· ao utilizar uma série de serviços da sociedade da informação, as pessoas singulares assumem, e muitas vezes esperam, a interacção entre estas tecnologias e a sua personalidade cibernética[6] .

· a comunidade internacional, o Estado e as próprias pessoas singulares exigem maior segurança dos dados pessoais e a negação de acesso a estes dados a outras entidades (geralmente não autorizadas), desde que se mantenha a existência dos três primeiros pontos deste paradoxo.

A consequência deste paradoxo é óbvia. Os prestadores de serviços da sociedade da informação[7] devem, portanto, envidar maiores esforços para garantir os serviços individuais que prestam ao utilizador final, para aumentar o nível de segurança dos dados relacionados com o utilizador, para modificar os Termos de Serviço existentes e para introduzir requisitos adicionais decorrentes do GDPR.

6.2.1 Âmbito territorial do PIBR

Poder-se-ia pensar que uma forma de evitar o GDPR seria ir além do seu alcance, ou seja, fora do território da UE. No entanto, o GDPR aplica-se nos casos em que:

· um controlador ou processador está estabelecido na UE, independentemente de o processamento ter lugar na UE,

· os controladores ou processadores não estão estabelecidos na UE, mas

- os bens ou serviços são oferecidos às pessoas em causa na UE (independentemente da remuneração),

- a conduta das pessoas em causa dentro da UE é monitorizada.[8]

Devido ao âmbito territorial assim definido, o GDPR tem um impacto extraterritorial e aplicar-se-á efectivamente a todos os serviços da sociedade da informação que podem ser acedidos a partir do território geográfico da UE ou que monitorizam a conduta das pessoas em causa no interior da UE.

6.2.2 Dados pessoais

Nos termos do artigo 4 (1) da GDPR, os dados pessoais são "qualquer informação relativa a uma pessoa singular identificada ou identificável". Uma pessoa singular identificável é aquela que pode ser identificada, directa ou indirectamente, em particular por referência a um identificador como um nome, um número de identificação, dados de localização, um identificador em linha ou a um ou mais factores específicos da identidade física, fisiológica, genética, mental, económica, cultural ou social dessa pessoa singular".

De acordo com o GDRP, dados pessoais são qualquer informação (por exemplo, pictórica, escrita, verbal, digital, genética, médica, etc.) que esteja relacionada (por conteúdo - por exemplo, nome, morada, cargo, e-mail, etc.) a um sujeito dos dados.[9] Deste ponto de vista, e em conformidade com a interpretação dada nos considerandos 30, 34, 35 e 38 da GDPR[10] , os seguintes dados devem ser considerados como dados pessoais:

· nome e sobrenome,

· número de identificação,

· número da certidão de nascimento,

· dados de localização (geo-),

· idade e data de nascimento,

· género,

· estatuto pessoal,

· a cidadania,

· identificadores de rede,

- Endereço IP,

- identificadores de biscoitos,

- etiquetas de identificação por radiofrequência, etc..,

- fotografia,

- elementos de identidade física, fisiológica, genética, mental, económica, cultural ou social,

- endereço pessoal ou de trabalho,

- número de telefone pessoal ou de trabalho,

- e-mail pessoal ou de trabalho,

- dados de identificação de verificação,

- números de identificação emitidos pelo Estado.

Os dados pessoais arrojados estão tipicamente relacionados com as tecnologias de informação e comunicação, bem como com as aplicações que utilizam essas tecnologias. A expansão da gama de dados que podem ser considerados dados pessoais afecta significativamente as questões de ciber-segurança e a garantia da protecção dos dados que são geridos na organização.

Se nos concentrarmos no item de identificadores de rede e dados de identificação de autenticação, descobriremos que uma série de dados que permitem o funcionamento básico de um sistema informático numa rede podem e provavelmente serão considerados dados pessoais.

Há uma questão frequentemente discutida na prática - um endereço IP é um dado pessoal?

Neste caso, para além do GDPR, é adequado ter em conta a jurisprudência do Tribunal de Justiça da UE, que decidiu, inter alia, no caso: Patrick Breyer contra República Federal da Alemanha. [11]

Patrick Breyer exigiu nos tribunais alemães que a Alemanha deixasse de manter os seus endereços IP, que obteve durante as suas "visitas" a vários sítios web publicamente acessíveis das autoridades federais alemãs. Do ponto de vista das actividades dos operadores dos sites em questão, este foi um registo clássico dos serviços oferecidos por este ISP[12] .

Os tribunais alemães suspenderam o processo e submeteram a questão ao Tribunal de Justiça da UE para uma decisão prejudicial porque não houve uma interpretação uniforme do direito da UE no presente caso.

Em particular, é necessário proceder a partir de um critério "objectivo" ou "relativo" para que um único pormenor seja um dado pessoal e assim identificar uma pessoa específica.

O critério "objectivo" significa que dados tais como endereços IP podem ser considerados como dados pessoais processados por FSI de serviços sem ligação (por exemplo, por um operador de website), mesmo que apenas um terceiro seja capaz de identificar um utilizador específico (normalmente ligação FSI).

O critério "relativo" significa que os endereços IP podem ser considerados dados pessoais para uma ligação ISP, uma vez que permitem identificar a identidade de um utilizador, mas já não para serviços ISP que, na realidade, apenas dispõem de informação sobre endereços IP e não sabem o nome do visitante.

O Tribunal de Justiça da UE declarou que é indiscutível que um endereço IP dinâmico não constitui informação sobre uma "pessoa identificada", uma vez que o endereço não revela directamente a identidade do indivíduo proprietário do computador a partir do qual o website foi visitado nem a identidade de qualquer outra pessoa que possa ter utilizado o computador.

Por outro lado, o Tribunal (Segunda Secção) também declarou (e posteriormente decidiu) que um endereço dinâmico de um protocolo Internet detido por um fornecedor de serviços de comunicação social em linha em relação ao acesso de uma pessoa a um sítio web que foi disponibilizado ao público por esse fornecedor constitui um dado pessoal para esse fornecedor na acepção da alínea a) do artigo 2º da Directiva 95/46/CE do Parlamento Europeu e do Conselho, de 24 de Outubro de 1995, relativa à protecção das pessoas singulares no que diz respeito ao tratamento de dados pessoais e à livre circulação desses dados, desde que o fornecedor tenha à sua disposição meios legais que lhe permitam ter a pessoa em causa identificada através de outras informações à disposição do fornecedor de serviços Internet dessa pessoa.

De acordo com este acórdão, datado de 19 de Outubro de 2016, um endereço IP dinâmico pode, em determinadas circunstâncias, ser um dado pessoal.

Demonstramos o impacto do facto de que um endereço IP, bem como outros identificadores de rede, podem ser dados pessoais em dois exemplos.

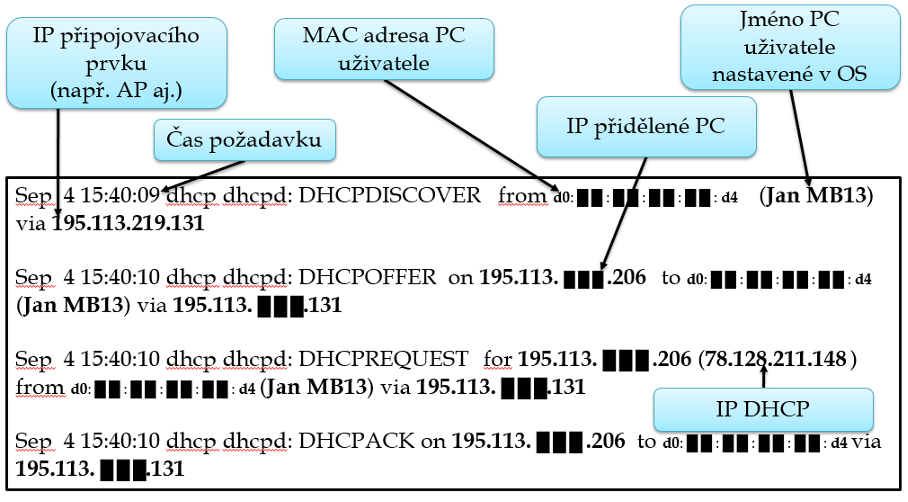

A figura seguinte mostra a comunicação de um PC e de elementos individuais da rede (AP, servidor DHCP) e a subsequente ligação do PC à rede.

Figura: DHCP

|

IP připojovacího prvku (např. AP aj.) |

IP do elemento de ligação (por exemplo, AP, etc.) |

|

Čas pozadavku |

Tempo de pedido |

|

MAC adresa PC uzivatele |

Endereço MAC do PC do utilizador |

|

IP přidělené PC |

IP atribuído ao PC |

|

Jméno PC uzivatele nastavené v OS |

O nome do PC do utilizador definido no SO |

|

IP DHCP |

DHCP IP |

Se nos concentrarmos consistentemente em dados (informação) que estejam relacionados com o sujeito dos dados e que sejam capazes de o identificar, então os dados pessoais neste caso não serão apenas o endereço IP do elemento de ligação e o endereço IP do servidor DHCP.

Teoricamente, o momento de um pedido é também um dado pessoal, pois é um vestígio que pode ser utilizado para identificar uma pessoa singular, especialmente em combinação com identificadores únicos e outras informações que os servidores obtêm.[13] Ao mesmo tempo, esta informação é muito importante porque sem uma hora exacta não é possível identificar a quem (a que sistema informático) foi atribuído um endereço IP específico.

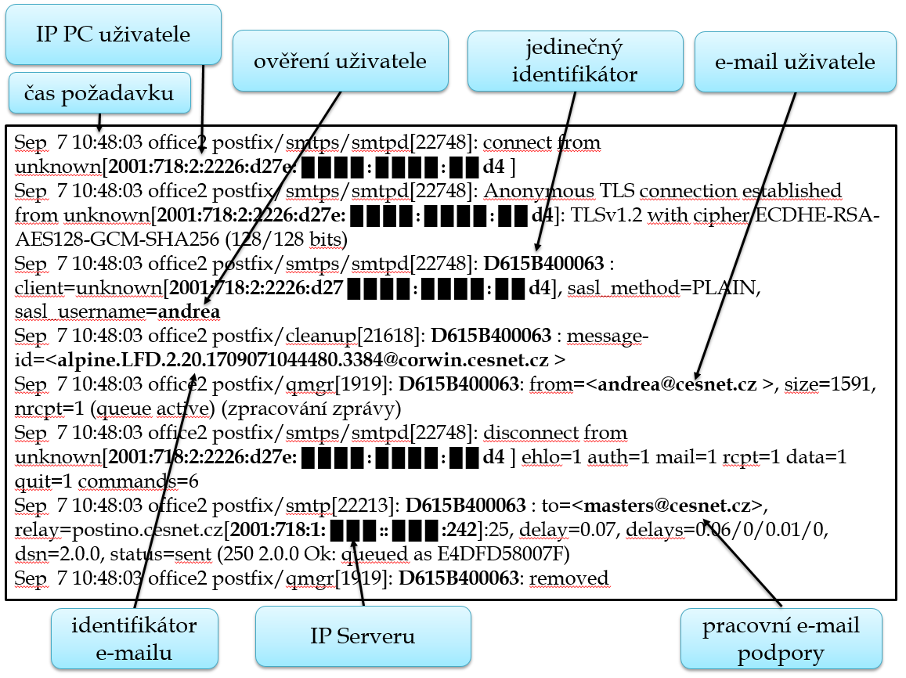

Outro exemplo que mostra a extensão do tratamento de dados que pode ser considerado como dados pessoais é o tratamento de dados pessoais quando se envia correio electrónico via SMTP.

|

IP PC uzivatele |

Endereço IP do PC de um utilizador |

|

čas požadavavku |

tempo de pedido |

|

ověření uzivatele |

autenticação do utilizador |

|

jedinečný identifickátor |

identificador único |

|

e-mail uzivatele |

e-mail do utilizador |

|

(zpracování zprávy) |

(processamento de mensagens) |

|

identifickátor e-mailu |

identificador de e-mail |

|

IP Serveru |

Servidor IP |

|

podpory de e-mail practiceovní |

e-mail de trabalho de apoio |

Figura: SMTP

Se voltarmos a concentrar-nos consistentemente nos dados (informação) que estão relacionados com o sujeito dos dados e que são capazes de o identificar, então os dados pessoais neste caso não serão apenas o endereço IP do elemento de ligação e o endereço IP do servidor DHCP.

O e-mail de trabalho de apoio poderá ser novamente dados pessoais se lhe forem atribuídos identificadores adicionais que sejam capazes de identificar uma pessoa singular.

A questão-chave é se, em todos os processos que têm lugar em sistemas informáticos (elementos TIC) que são geridos por uma entidade (pessoa singular ou colectiva), somos capazes de distinguir uma situação em que os dados são transferidos unicamente entre sistemas informáticos sem relação com qualquer pessoa singular e quando a pessoa singular já estará envolvida nestes processos como sujeito de dados de acordo com o GDPR.

Acreditamos que, com excepções específicas, não seremos capazes de destacar processos que ocorrem sem interacção humana. Com base nesta afirmação, os requisitos da GDPR deverão então ser aplicados a todos os processos que envolvam a manipulação de informação que seja relevante para o sujeito dos dados e capaz de o identificar. Ao mesmo tempo, será necessário tomar medidas de segurança suficientes para proteger suficientemente tanto o sistema de transmissão, como os sistemas informáticos e as aplicações que funcionam com tais informações e as próprias informações (ou dados).

Para além dos dados pessoais acima referidos, a GDPR define categorias específicas de dados pessoais que incluem dados sobre:

· origem racial ou étnica,

· religião,

· pontos de vista políticos,

· filiação em sindicatos ou outras organizações,

· orientação sexual,

· cometer delitos (crime/ordenacional, etc.) e puni-los,

· dados genéticos (ADN e ARN),

· dados biométricos,

· dados de saúde.

6.2.3 Tratamento de dados pessoais

Nos termos do n.º 2 do artigo 4º da GDRP, entende-se por tratamento de dados pessoais qualquer operação ou conjunto de operações efectuadas sobre dados pessoais ou sobre conjuntos de dados pessoais, com ou sem meios automatizados, tais como recolha, registo, organização, estruturação, armazenamento, adaptação ou alteração, recuperação, consulta, utilização, divulgação por transmissão, difusão ou qualquer outra forma de disponibilização, alinhamento ou combinação, restrição, apagamento ou destruição.

A protecção da pessoa em causa aplica-se ao tratamento de dados pessoais quando tais dados são armazenados ou inscritos num registo.[14]

Contudo, de acordo com a GDPR, o processamento não pode ser entendido como qualquer tratamento de dados pessoais. O tratamento de dados pessoais deve ser considerado como uma actividade mais sofisticada que um controlador realiza com dados pessoais para um determinado fim e fá-lo sistematicamente de um determinado ponto de vista . [15]

Entre outras coisas, as actividades realizadas por uma pessoa singular no âmbito de uma natureza puramente pessoal ou actividades realizadas exclusivamente num agregado familiar, e portanto sem qualquer ligação com actividades profissionais ou empresariais, são excluídas do tratamento de dados pessoais de acordo com a GDPR. [16]

O artigo 5 (1) (a) do GDPR estabelece os princípios para o tratamento de dados pessoais. De acordo com o GDPR, estes princípios incluem:

· legalidade, equidade e transparência [Art. 5 (1) (a) do GDPR] - um controlador de dados pessoais é obrigado a fazê-lo:

- informar a pessoa em causa sobre a operação de tratamento em curso e os seus objectivos,

- informar o sujeito dos dados sobre a definição de perfis e suas consequências,

- informar a pessoa em causa, se lhe forem obtidos dados pessoais, se esta é obrigada a fornecer esses dados e sobre as consequências da sua eventual não prestação,

- provar a existência de pelo menos uma razão legal para o tratamento de dados pessoais,

- documento:

- o quê, como, porque é que processa,

- consentimento e razão legal,

- o tempo para o qual processa,

- garantias e medidas de segurança tomadas.

· minimização dos dados [Art. 5 (1) (c) do GDPR] - os dados pessoais devem ser proporcionais e relevantes para o fim para o qual são processados,

· exactidão [Art. 5 (1) (d) da GDPR] - os dados pessoais devem ser exactos e, se necessário, actualizados; devem ser tomadas todas as medidas razoáveis para assegurar que os dados pessoais inexactos em relação às finalidades para as quais são processados sejam apagados ou rectificados sem demora,

· limitação de armazenamento [Art. 5 (1) (e) do GDPR] - os dados pessoais devem ser mantidos numa forma que permita a identificação das pessoas em causa por um período não superior ao necessário para os fins para os quais são tratados,

· integridade e confidencialidade [Art. 5 (1) (f) da GDPR] - os dados pessoais devem ser tratados de forma a garantir a segurança adequada dos dados pessoais, incluindo a protecção contra o processamento não autorizado ou ilegal e contra a perda, destruição ou danos acidentais, utilizando medidas técnicas ou organizacionais adequadas.

6.2.4 Segurança dos dados pessoais

Uma das áreas que a GDPR aborda explicitamente é a questão da segurança do processamento de dados pessoais.

O artigo 32 da GDPR estabelece que, tendo em conta o estado da técnica, os custos de implementação e a natureza, âmbito, contexto e objectivos do processamento, bem como o risco de probabilidade e gravidade variáveis para os direitos e liberdades das pessoas singulares, o controlador (ou processador) deve implementar medidas técnicas e organizacionais adequadas para garantir um nível de segurança adequado ao risco, incluindo, entre outros aspectos, conforme adequado:

· a pseudonimização e encriptação de dados pessoais,

· a capacidade de assegurar a permanente confidencialidade, integridade, disponibilidade e resiliência dos sistemas e serviços de processamento,

· a capacidade de restabelecer a disponibilidade e o acesso aos dados pessoais de forma atempada em caso de incidente físico ou técnico,

· um processo para testar, avaliar e avaliar regularmente a eficácia das medidas técnicas e organizacionais para garantir a segurança do processamento.

"Na avaliação do nível de segurança adequado, devem ser tidos em conta, nomeadamente, os riscos que o processamento apresenta, nomeadamente de destruição acidental ou ilegal, perda, alteração, divulgação não autorizada ou acesso a dados pessoais transmitidos, armazenados ou de outro modo processados".[17]

Ao determinar o risco, é necessário ter especialmente em conta a categoria de dados pessoais que podem ser afectados pela violação da segurança, a natureza da violação da segurança e o número de pessoas em causa. Os dados pessoais "mais sensíveis" (ver, por exemplo, categorias especiais de dados pessoais), um conjunto maior de dados pessoais, ou dados que possam causar danos à pessoa em causa ou interferir com os seus direitos, representam um risco mais elevado.

Nos termos do nº 4 do artigo 32º da GDPR, o responsável pelo tratamento e o subcontratante devem tomar medidas para assegurar que qualquer pessoa singular que actue sob a autoridade do responsável pelo tratamento ou do subcontratante que tenha acesso aos dados pessoais não os trate, excepto mediante instruções do responsável pelo tratamento, a menos que tal lhe seja exigido pela legislação da União Europeia ou dos Estados-Membros.

6.2.5 Avaliação do impacto da protecção de dados (DPIA)

A Avaliação de Impacto da Protecção de Dados (DPIA) é um instrumento a ser utilizado quando um determinado tipo de tratamento é provável, especialmente quando se utilizam novas tecnologias, tendo em conta a natureza, âmbito, contexto e finalidades do tratamento, o que resulta num elevado risco para os direitos e liberdades dos indivíduos. É um instrumento que pode ajudar os responsáveis pelo tratamento a identificar riscos potenciais do tratamento de dados pessoais e a implementar medidas adequadas.

Deve ser realizada uma avaliação do impacto da protecção de dados nos seguintes casos:

· uma avaliação sistemática e abrangente dos aspectos pessoais relacionados com pessoas singulares, com base no processamento automatizado, incluindo o perfil que determina decisões que produzem efeitos legais em relação a pessoas singulares ou que têm um impacto igualmente grave sobre pessoas singulares,

· tratamento de categorias especiais de dados pessoais (dados biométricos ou dados sobre condenações penais e sobre infracções penais ou medidas de segurança conexas),

· controlo sistemático extensivo de instalações acessíveis ao público,

· qualquer outra operação em que a autoridade de controlo competente considere que o tratamento é susceptível de constituir um risco elevado para os direitos e liberdades das pessoas em causa.

A avaliação do impacto da protecção de dados deve incluir:

· descrição das operações de tratamento previstas,

· avaliação da necessidade e da adequação das operações em termos de finalidade (teste de proporcionalidade),

· avaliação dos riscos para os direitos e liberdades das entidades,

· medidas planeadas para enfrentar estes riscos, incluindo garantias, medidas de segurança, etc.

A própria GDPR também contém outras instituições (por exemplo, pseudonímia, requisitos de apagamento ou portabilidade de dados pessoais, etc.) que podem estar relacionadas com actividades realizadas no âmbito de sistemas de informação e comunicação e que requerem um nível adequado de segurança e protecção.

É importante identificar a influência (impacto) do GDPR sobre uma organização, sobre as suas partes e processos individuais. De facto, trata-se de uma auditoria em que, em toda a parte numa organização ou para o indivíduo, são processados dados pessoais em relação à GDPR. Subsequentemente, o procedimento baseia-se na modificação ou criação de regras e processos (se necessário) tanto dentro de uma organização como em relação à pessoa a quem os dados dizem respeito. Ao mesmo tempo, todas estas actividades devem respeitar os princípios básicos de segurança.

Tal como na implementação das regras de segurança em geral, ao implementar a GDPR ou outros documentos e recomendações, deve ter-se em mente que não existe uma regra, modelo, ferramenta, solução ou procedimento único aplicável a cada organização ou a cada situação.

É necessário adoptar e implementar a sua própria solução de acordo com o GDPR.

É necessário individualizar...

[1] [em linha]. Disponível a partir de: http://eur-lex.europa.eu/legal-content/CS/TXT/HTML/? uri=CELEX:32016R0679&qid=1488972453767&from=CS

[2] ŠKORNIČKOVÁ, Eva. Jednoduchý test: Jak jste na tom s přípravou na GDPR? [online]. [cit. 10/11/2017]. Disponível a partir de: https://www.gdpr.cz/blog/jednoduchy-test-jak-jste-na-tom-s-pripravou-na-gdpr/

[3] Cf. considerando 6 do PIBR

[4] EULA (End Users Licence Agreement) significa os Termos de Serviço que permitem a utilização de um serviço de um prestador de serviços. O EULA é um contrato que é normalmente definido unilateralmente por um prestador de serviços. No entanto, um utilizador não está de forma alguma limitado nos seus direitos, uma vez que tem a opção de não utilizar tais termos de serviço definidos unilateralmente. No caso de consentimento para a utilização de tais serviços, é geralmente possível afirmar que as normas de direito privado serão aplicadas principalmente.

A questão é saber se um utilizador está realmente ciente dos Termos de Serviço com os quais concordou, quando estes se tornam vinculativos para ele e que possível interferência (legal) nos seus direitos humanos e liberdades fundamentais é tal consentimento. Outro facto importante é que o serviço prestado desta forma pode afectar os direitos e interesses legítimos (por exemplo, segurança informática, fiabilidade dos dados, etc.) de terceiros (por exemplo, empregadores, etc.) que não tenham concordado explicitamente em utilizar o serviço.

O triste facto é que uma percentagem muito pequena de utilizadores está disposta a ler os Termos de Serviço relativos a um serviço prestado.

[5] SLA (Service-Level Agreement) significa um acordo celebrado por e entre um prestador de um serviço e o seu utilizador.

[6] Esta interacção pode ser monitorizada quando se utilizam serviços de localização e geolocalização (por exemplo, Google Maps, Waze, Map List, etc.) uma vez que uma pessoa singular assume que o sistema informático será capaz de o localizar e mostrar o percurso mais conveniente. Do mesmo modo, a interacção é esperada, por exemplo, para serviços que permitam a venda e compra de bens (por exemplo, Letgo - ver anúncios recomendados por geolocalização ou bens já adquiridos), serviços de restauração e alojamento (por exemplo, Tripadvisor, Booking.com, Airbnb, etc.), etc.

[7] Para mais detalhes ver KOLOUCH, Jan. CyberCrime. Praga: CZ.NIC, 2016, p. 78 e seguintes e p. 109 e seguintes.

[8] Ver artigo 3 do GDPR - Âmbito territorial

[9] De acordo com o artigo 4 (1) do GDPR, a pessoa em causa é uma pessoa singular identificada ou identificável. Um sujeito pode ser identificado:

§ directamente,

§ indirectamente (por exemplo, singling out, etc.).

[10] Os considerandos são disposições que precedem o texto real do GDPR e são, em alguns casos, uma interpretação ou, em certa medida, uma exposição de motivos do texto real do regulamento.

[11] Para mais pormenores, ver: [online]. Disponível a partir de: http://curia.europa.eu/juris/document/document.jsf?text=&docid=184668&pageIndex=0&doclang=cs&mode=lst&dir=&occ=first&part=1&cid=1403270

[12] Sobre o próprio conceito de ISP, os direitos e obrigações dos ISP individuais, ver em mais detalhe, por exemplo, KOLOUCH, Jan. CyberCrime. Praga: CZ.NIC, 2016, p. 78 e seguintes e p. 109 e seguintes.

[13] Para mais detalhes ver o considerando 30 do GDPR

[14] Ver o considerando 15 do GDPR

[15] Para mais detalhes ver Základní příručka k GDPR. [online]. [cit. 07/08/2018]. Disponível a partir de: https://www.uoou.cz/zakladni%2Dprirucka%2Dk%2Dgdpr/ds-4744/archiv=0&p1=3938

[16] Ver o considerando 15 do GDPR

[17] Artigo 32 (2) do PIBR