Detekce a prevence kybernetických hrozeb

4. Projevy kyberkriminality

4.18. Kyberterorismus

V souvislosti s kybernetickými útoky nelze opomenout ani terorismus, který představuje jednu z aktuálních globálních hrozeb a lze sledovat jeho dynamický nárůst a rozšiřování do celého světa.

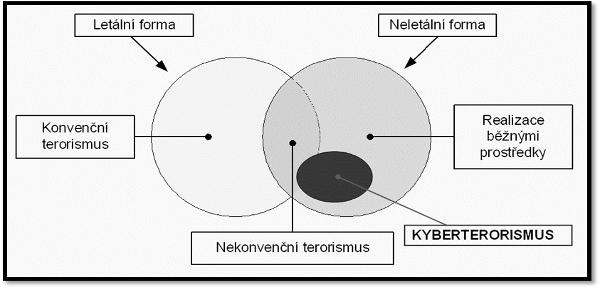

Terorismus můžeme rozdělit podle formy na letální a neletální formy, kde první skupina se vyznačuje použitím běžných prostředků pro realizaci násilí (konvenční – útoky páchané pomocí běžně dostupných bojových prostředků, např. střelných zbraní a nekonvenční – zneužití zbraní hromadného ničení). V oblasti Internetu jsou však běžnější neletální formy terorismu[1] nebo útoky, při kterých jsou využívány moderní nástroje v kombinaci s letálními prostředky.

Konvenční forma neletálního terorismu zahrnuje níže uvedené podskupiny:

- Neozbrojený terorismus.

- Kyberterorismus, který patří mezi největší nebezpečí 21. století. Principem je především zneužívání ICT (včetně Internetu) jako prostředku a prostředí pro uskutečnění útoku. Jedná se, podobně jako u klasického konvenčního teroristického útoku, o plánovanou činnost motivovanou zpravidla politicky či nábožensky a realizovanou spíše malými, ne vojensky organizovanými strukturami. Cílem těchto skupin je především ovlivnění veřejného mínění. Vzhledem k rychlému šíření informačních a komunikačních technologií po celém světě představuje kyberterorismus významné nebezpečí a je teroristickými skupinami využíván ve stále rostoucí míře.[2]

- Mediální terorismus, při němž dochází k plánovanému zneužívání hromadných sdělovacích prostředků a jiných psychologických prostředků za účelem ovlivnění názorů celé populace, nebo cílových skupin obyvatelstva.

Nejvýstižněji tento vztah charakterizuje schéma uvedené na následujícím obrázku.

Zobrazení forem terorismu včetně kyberterorismu

Globální charakter informatického a telekomunikačního prostředí umožňuje předávání informací a koordinaci teroristických aktivit v rámci celého světa. Uvádí se, že např. útok na WTC v New Yorku byl organizován právě s využitím Internetu.

Je možno uvést i další případy zneužití Internetu pro šíření závadných informací nebo pro psychologické operace související s mediálním terorismem. Internet se podstatnou měrou podílí na šíření propagandy, ideologie či zastrašování například v podobě zveřejnění poprav zajatců online[3], získávání a mobilizaci nových aktivistů, sympatizantů či sponzorů, obhajobě teroristických činů a podněcování jednotlivců k jejich páchání. Internetové servery teroristických skupin často obsahují návody na výrobu improvizovaných zbraní, nebo propagandu zacílenou na mladší generaci.

Internet poskytuje zcela výjimečné možnosti extremistickým a teroristickým skupinám i jednotlivcům, a to zejména v oblasti rychlé a relativně utajené komunikace, kdy slouží ke vzájemné výměně informací a pokynů k plánování a koordinaci akcí nebo převodu finančních prostředků.

Bezmála všechny teroristické skupiny a organizace provozují své internetové stránky. Obvykle jsou zveřejňovány v několika jazykových mutacích a nechybí ani speciální stránky zaměřené na děti a ženy obsahující pohádky či komiksy, do nichž jsou zapracovány například příběhy sebevražedných atentátníků.[4]

Webové stránky TravelWest.info po napadení útočníky

Možnosti trestněprávního postihu v ČR

Z hlediska trestního práva pak uvedené jednání může naplňovat skutkové podstaty trestných činů § 311 odst. 2 (Teroristický útok), § 355 (Hanobení národa, rasy, etnické nebo jiné skupiny osob), § 356 (Podněcování k nenávisti vůči skupině osob nebo k omezování jejich práv a svobod), § 364 (Podněcování k trestnému činu), § 403 (Založení, podpora a propagace hnutí směřujícího k potlačení práv a svobod člověka) a § 404 (Projev sympatií k hnutí směřujícímu k potlačení práv a svobod člověka) TZK.

[1] Nicméně je možné si představit i kombinaci těchto útoků. Blíže viz např.:

Exclusive: Computer Virus Hits U.S. Drone Fleet. [online]. [cit.10.7.2016]. Dostupné z: https://www.wired.com/2011/10/virus-hits-drone-fleet/

[2] JIROVSKÝ, Václav. Kybernetická kriminalita nejen o hackingu, crackingu, virech a trojských koních bez tajemství. Praha: Grada, 2007, s. 129

[3] Předložené URL není cenzurováno a obsahuje drastické záběry! Viz např.:

WATCH: ISIS Downs Prisoners Alive & Blows Hostages Up With RPG & Kills Others With Explosives - Graphic video. [online]. [cit.20.8.2016]. Dostupné z: https://www.zerocensorship.com/uncensored/isis/drowns-prisoners-alive-blows-hostages-up-with-rpg-kills-others-with-explosives-graphic-video-132382

Disturbing ISIS video shows militants beheading four prisoners and gunman executing shoppers at market. [online]. [cit.20.8.2016]. Dostupné z: http://www.mirror.co.uk/news/world-news/disturbing-isis-video-shows-militants-7306017

[4] JIROVSKÝ, Václav. Kybernetická kriminalita nejen o hackingu, crackingu, virech a trojských koních bez tajemství. Praha: Grada, 2007, s. 138

Dále viz např.:

Cyber Terrorism: How Dangerous is the ISIS Cyber Caliphate Threat? [online]. [cit.20.8.2016]. Dostupné z: http://www.govtech.com/blogs/lohrmann-on-cybersecurity/Cyber-Terrorism-How-Dangerous-is-the-ISIS-Cyber-Caliphate-Threat.html

Islamic State Hacking Division. [online]. [cit.20.8.2016]. Dostupné z: https://ent.siteintelgroup.com/index.php?option=com_customproperties&view=search&task=tag&bind_to_category=content:37&tagId=698&Itemid=1355