Zákony a předpisy upravující kybernetickou bezpečnost

5. Systém řízení bezpečnosti informací

5.1. Rámec ISMS

Systém řízení bezpečnosti informací (angl. Information Security Management System[1] - ISMS) představuje soubor pravidel, jejichž cílem je zachovat důvěrnost, integritu a dostupnost informací aplikováním procesu řízení rizik a dát jistotu zainteresovaným stranám, že jsou rizika přiměřeně řízena.[2]

V rámci ISMS jsou chráněna aktiva, řízena rizika bezpečnosti informací a již zavedená opatření jsou kontrolována.

Systémem řízení bezpečnosti informací se rozumí ta část systému řízení, která je založená na přístupu k rizikům informačního a komunikačního systému. Tato část systému řízení definuje způsob ustavení, zavádění, provozování, monitorování, přezkoumání, udržování a zlepšování bezpečnosti informací a dat.

I z výše uvedené definice je zřejmé, že ISMS je součástí procesů a celkového systému řízení organizace a je do těchto systémů integrován.

ISMS lze aplikovat na organizaci jako celek, jakož i na organizační složku v rámci organizace, či na specificky určený informační a komunikační systém, případně jeho část.

„ISMS lze zavést a používat v organizaci s deseti pracovníky, a stejně tak i ve velkém holdingu, který může čítat tisíce zaměstnanců. Zjednodušeně lze říci, že ISMS je jen jeden, a to ten, který je popsán v normě ISO/IEC 27001. Interpretace a implementace jednotlivých doporučení se však může výrazně lišit podle rozsahu systému, počtu uživatelů, způsobu zpracování dat, jejich hodnoty a především podle reálných bezpečnostních rizik apod. Strategie ISMS nebývá v malých a středních firmách popsána tak detailně, jako je tomu zvykem ve velkých, zejména nadnárodních organizacích.

ISMS se netýká jen průmyslových podniků a privátních organizací, ISMS se týká všech organizací včetně veřejně právních institucí a orgánů státu. Toho důkazem je i existence mnoha národních vládních a resortních usnesení doporučujících anebo vyžadujících implementaci ISMS v organizacích řízených a zřízených státem.“[3]

Řada norem ISMS má pomoci organizacím všech typů a velikostí zavést a provozovat ISMS. Sestává z následujících mezinárodních norem se společným názvem Informační technologie – Bezpečnostní techniky[4] (uvedených dále v číselném pořadí):

|

Systémy řízení bezpečnosti informací – Přehled a slovník |

|

Systémy řízení bezpečnosti informací – Požadavky |

|

Soubor postupů pro opatření bezpečnosti informací |

|

Směrnice pro implementaci systému řízení bezpečnosti informací |

|

Řízení bezpečnosti informací – Měření |

|

Řízení rizik bezpečnosti informací |

|

Požadavky na orgány provádějící audit a certifikaci systémů řízení bezpečnosti informací |

|

Směrnice pro audit systémů řízení bezpečnosti informací |

|

Směrnice pro auditory opatření bezpečnosti informací |

|

Oborově specifická aplikace ISO/IEC 27001 – Požadavky |

|

Řízení bezpečnosti informací pro meziodvětvové komunikace a komunikace mezi organizacemi |

|

Směrnice pro řízení bezpečnosti informací pro telekomunikační organizace na základě ISO/IEC 27002 |

|

Pokyn pro integrovanou implementaci ISO/IEC 27001 a ISO/IEC 20000-1 |

|

Správa a řízení bezpečnosti informací |

|

Směrnice pro řízení bezpečnosti informací pro finanční služby |

|

Řízení bezpečnosti informací – Organizační ekonomika |

|

Soubor postupů pro opatření bezpečnosti informací pro cloudové služby založený na ISO/IEC 27002 |

|

Soubor postupů pro ochranu osobně identifikovatelných informací (PII) ve veřejných cloudech vystupujících jako zpracovatelé PII |

|

Směrnice pro řízení bezpečnosti informací na základě ISO/IEC 27002 pro systémy řízení procesů specifické pro odvětví energetiky |

|

Mezinárodní normy, které nejsou uvedeny pod tímto společným názvem, ale jsou také součástí řady norem ISMS, jsou uvedeny dále: |

|

|

Zdravotnická informatika – Systémy řízení bezpečnosti informací ve zdravotnictví využívající ISO/IEC 27002[5] |

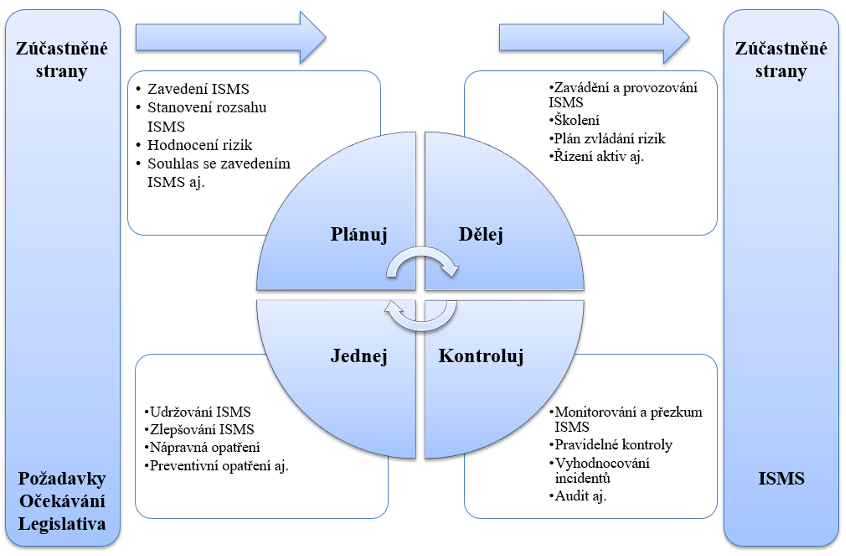

Řešení ISMS vyžaduje systémový a komplexní přístup, respektující principy a prvky v rámci celého životního cyklu kybernetické bezpečnosti. Systém řízení ISMS je založen na Demingově cyklu, neboli též na PDCA cyklu (Plan-Do-Check-Act; Plánuj-Dělej-Kontroluj-Jednej).

PDCA cyklus je jedním ze základních manažerských principů spočívající v postupném zlepšování kvality procesů, služeb, dat, výrobků aj. díky neustálému opakování jeho čtyř základních činností: Plan-Do-Check-Act.

V současné době existuje celá řada variant PDCA cyklu[6], přičemž jednou z vhodných modifikací tohoto cyklu, jež je využitelná i v oblasti kybernetické bezpečnosti, je varianta OPDCA, která původní model rozšiřuje o fázi Observe (Pozoruj/Poznamenej) předcházející fázi plánování.

PDCA cyklus, či některé jeho modifikace je možné aplikovat na všechny procesy ISMS. Nejjednodušeji je možné tento model zobrazit jako nikdy nekončící kruh:

Obrázek: Model PDCA[7]

Model PDCA byl vyjádřen i v normě ISO/IEC 27001:2005 a znázorňoval, jak ISMS přijímá požadavky bezpečnosti informací a očekávání zainteresovaných stran jako vstup, a jak pomocí nezbytných činností a procesů vytváří výstupy bezpečnosti informací, které splňují tyto požadavky a očekávání.

Obrázek: PDCA model aplikovaný na procesy ISMS[8]

|

Plánuj (ustavení ISMS) |

Ustavení politiky ISMS, cílů, procesů a postupů souvisejících s managementem rizik a zlepšováním bezpečnosti informací tak, aby poskytovaly výsledky v souladu s celkovou politikou a cíli organizace. |

|

Dělej (zavádění a provozování ISMS) |

Zavedení a využívání politiky ISMS, opatření, procesů a postupů. |

|

Kontroluj (monitorování a přezkoumání ISMS) |

Posouzení, kde je to možné, i měření výkonu procesu vůči politice ISMS, cílům a praktickým zkušenostem a hlášení výsledků vedení organizace k přezkoumání. |

|

Jednej (udržování a zlepšování ISMS) |

Přijetí opatření k nápravě a přijetí preventivních opatření, založených na výsledcích interního auditu ISMS a přezkoumání systému řízení ze strany vedení organizace tak, aby bylo dosaženo neustálého zlepšování ISMS. |

Norma ISO/IEC 27001 prosazuje přijetí procesního přístupu pro ustavení, zavádění, provozování, monitorování, udržování a zlepšování ISMS v organizaci. Důraz je kladen zejména na:

- pochopení požadavků na bezpečnost informací organizace a potřebu stanovení politiky a cílů bezpečnosti informací,

- zavedení a provozování opatření pro management bezpečnosti informací v kontextu s řízením celkových rizik činností organizace,

- monitorování a přezkoumání výkonnosti a účinnosti ISMS,

- neustálé zlepšování založené na objektivním měření.

„Pro ISMS v rámci organizace musí být jednoznačně popsána organizace řízení, odpovědnost za informační bezpečnost řídících pracovníků všech stupňů, odborných orgánů a rolí v systému bezpečnosti informací.

V organizační struktuře organizace musí být informační bezpečnost zohledněna tak, aby pokrývala činnosti a spolupráci vedení, osob odpovědných za aplikační systémy, provozní služby, koncové uživatele a osoby odpovědné za jednotlivé činnosti. Informační bezpečnost předpokládá úzkou spolupráci všech uvedených skupin pracovníků a poskytování školení v oblasti informační bezpečnosti, tak aby kromě osob, které v organizaci odpovídají za informační a další bezpečnost, měli základní znalosti o informační bezpečnosti i pracovníci pracující ve správě informací a všichni uživatelé informační techniky.“[9]

S ohledem na výše uvedené si je možné vydefinovat standardní cíle ISMS v rámci organizace:

- zajištění bezpečnosti informačních a komunikačních systémů a služeb,

- zajištění kontinuity provozu informačních a komunikačních systémů a služeb,

- ochrana dat a informací,

- ochrana dalších aktiv,

- řešení hrozeb, událostí a incidentů včetně prevence,

- zvyšování bezpečnosti informačních a komunikačních systémů a služeb,

- zvyšování obecného podvědomí uživatelů o bezpečnosti a bezpečnostních hrozbách (edukace),

- sdílení zkušeností s dalšími subjekty.

Zavedení ISMS v organizaci však nemůže zajistit naprostou bezpečnost aktiv organizace. Implementace ISMS však může výrazně snížit rizika zásahu do aktiv na přijatelnou úroveň. Celý systém je tak silný, jak silný je jeho nejslabší článek. V tomto případě je oním nejslabším článkem, a největším nebezpečím pro zabezpečení informací, člověk.

[1] Dále jen ISMS

[2] Srov. úvod ČSN ISO/IEC 27001

[3] POŽÁR, Josef a Luděk NOVÁK. Pracovní příručka bezpečnostního manažera. Praha: AFCEA, 2011. ISBN 978-80-7251-364-2, s. 5 případně: POŽÁR, Josef a Luděk NOVÁK. Systém řízení informační bezpečnosti. [online]. [cit. 6. 7. 2018]. Dostupné z: https://www.cybersecurity.cz/data/srib.pdf s. 1

[4] Společný název „Informační technologie – Bezpečnostní techniky“ označuje, že tyto mezinárodní normy byly vypracovány společnou technickou komisí ISO/IEC JTC 1 Informační technologie, subkomisí SC 27 IT Bezpečnostní techniky

[5] Přehled norem viz: ČSN EN ISO/IEC 27000 (369790) - Informační technologie - Bezpečnostní techniky - Systémy řízení bezpečnosti informací - Přehled a slovník

[6] ROSER, Christoph. The Many Flavors of the PDCA. [online]. [cit. 6. 7. 2018]. Dostupné z: https://www.allaboutlean.com/pdca-variants/

[7] PDCA cycle. [online]. [cit. 6. 7. 2018]. Dostupné z: https://www.creativesafetysupply.com/glossary/pdca-cycle/

[8] Upravený a doplněný model PDCA. Původní model byl představen v ISO/IEC 27001:2005 s. 7

[9] POŽÁR, Josef a Luděk NOVÁK. Pracovní příručka bezpečnostního manažera. Praha: AFCEA, 2011. ISBN 978-80-7251-364-2, s. 7-8 případně: POŽÁR, Josef a Luděk NOVÁK. Systém řízení informační bezpečnosti. [online]. [cit. 6. 7. 2018]. Dostupné z: https://www.cybersecurity.cz/data/srib.pdf s. 2